На протяжении многих лет обещание контейнеризации ощущалось как открытие нового измерения скорости и гибкости для разработки программного обеспечения. Мы представляли себе легкие, портативные приложения, молниеносно перемещающиеся между облаками и серверами без единой заминки. Однако на практике мы часто получали метель оповещений об уязвимостях — оглушительный рёв «шума» из базовых слоев наших контейнеров, который заглушал реальные угрозы, скрывающиеся в нашем собственном коде. Это было похоже на то, как если бы вам выдали огнетушитель для каждой отдельной искры, независимо от того, была ли она действительно рядом с легковоспламеняющимся материалом.

Что ж, пристегнитесь, потому что этот фундаментальный сдвиг в подходе к безопасности контейнеров наконец-то настал. Docker и Black Duck выпустили новую интеграцию, которая обещает сделать нечто поистине выдающееся: заглушить статический шум и позволить нам сосредоточиться на том, что действительно имеет значение. Это не просто инкрементальное обновление; это похоже на тот платформенный сдвиг, которого мы так долго ждали в сфере безопасности.

Конец ли это «шумовым» уязвимостям?

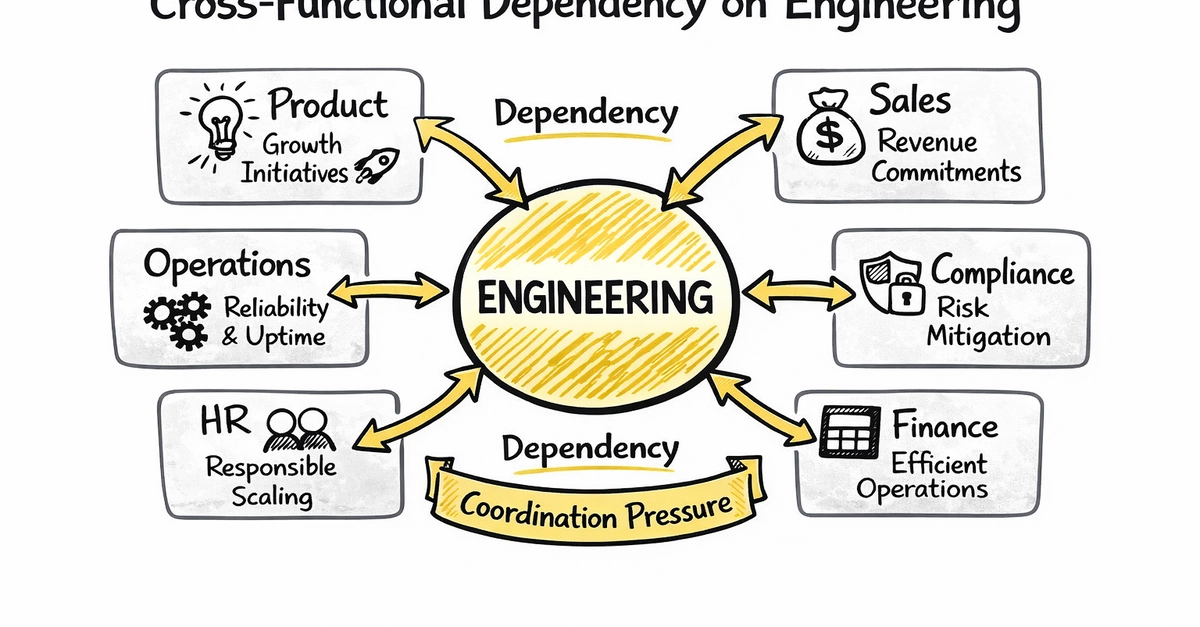

Основная проблема всегда заключалась в колоссальном объеме. Представьте свой контейнер как многослойный торт. Базовые слои — операционная система, общие библиотеки — обычно создаются и поддерживаются другими, и они могут быть полны теоретических уязвимостей. Проблема? Многие из этих уязвимостей могут находиться глубоко внутри торта, быть совершенно недоступными или нерелевантными для восхитительной глазури (кода вашего приложения), с которой пользователи фактически взаимодействуют. Традиционные сканеры, да упокоит их души, отмечали всё. Разработчики затем тратили непомерное количество времени, играя в детективов, пытаясь выяснить, является ли уязвимость, скажем, в малоизвестной системной библиотеке, действительно тикающей бомбой для их конкретного приложения, или просто фоновым излучением.

Эта новая интеграция бросает мощный прожектор на эту проблему. Она построена на основе «защищенных по умолчанию» (secure-by-default) улучшенных образов Docker, концепции, которая зрела, но теперь «вооружается» для практической безопасности. Добавьте к этому VEX (Vulnerability Exploitability eXchange) заявления от Docker и мощные аналитические движки Black Duck, и вы получите возможность автоматически отличать базовый шум от рисков на уровне приложений. Представьте себе сверхразумного авиадиспетчера, который не просто видит каждый самолет в небе, но и точно знает, какие из них находятся на опасной траектории, а какие летят по безопасным коридорам.

Объединив защищенные по умолчанию основы Docker, используя заявления VEX (Vulnerability Exploitability eXchange) и передовые аналитические движки Black Duck, команды теперь могут автоматически отделять базовый шум от рисков на уровне приложений.

Это не просто облегчение жизни разработчиков (хотя это, безусловно, происходит). Это выравнивание усилий по обеспечению безопасности с реальными рисками, что, будем честны, и должно быть целью безопасности. Это означает меньше потраченных впустую усилий, более быстрое развёртывание и более точную картину вашей реальной безопасности.

Почему это важно для разработчиков?

Вот в чём магия для передовой линии: распознавание без настройки (Zero-Config Recognition). Black Duck просто узнает, когда он анализирует Docker Hardened Image (DHI). Больше никаких мучений с ручной маркировкой или попыток вспомнить, какой малоизвестный флаг вы установили пять месяцев назад. Оно просто работает. И это даже не самая лучшая часть.

Точная сортировка (Precision Triage) — вот что важно. Интеграция использует данные VEX от Docker. Если Docker говорит: «Эй, эта уязвимость присутствует в базовом образе, но наш процесс усложнения делает её неэксплуатируемой в этом конкретном контексте,