長らく、コンテナ化の約束は、ソフトウェア開発におけるスピードと柔軟性の新次元を解き放つかのようだった。軽量でポータブルなアプリケーションが、ほとんど問題なくクラウドやサーバーを駆け巡る姿を想像していたのだ。しかし、現実には、コンテナの基盤レイヤーからの「ノイズ」によるけたたましい警告音、つまり、我々自身のコードに潜む実際の脅威をかき消すような脆弱性アラートの吹雪に遭遇することが多かった。それは、可燃物に火花が引火しているかどうかにかかわらず、すべての火花に消火器を渡されるようなものだった。

さて、シートベルトを締めてほしい。コンテナセキュリティへの取り組み方が、ついに根本的に変わろうとしている。DockerとBlack Duckが、驚くほど効果的な連携をリリースしたのだ。これは、静的なノイズを鎮圧し、本当に重要なことに集中させてくれる。単なるマイナーアップデートではない。これは、セキュリティ分野で我々が待ち望んでいたプラットフォームレベルの進化だと感じている。

「ノイズ」脆弱性の終焉か?

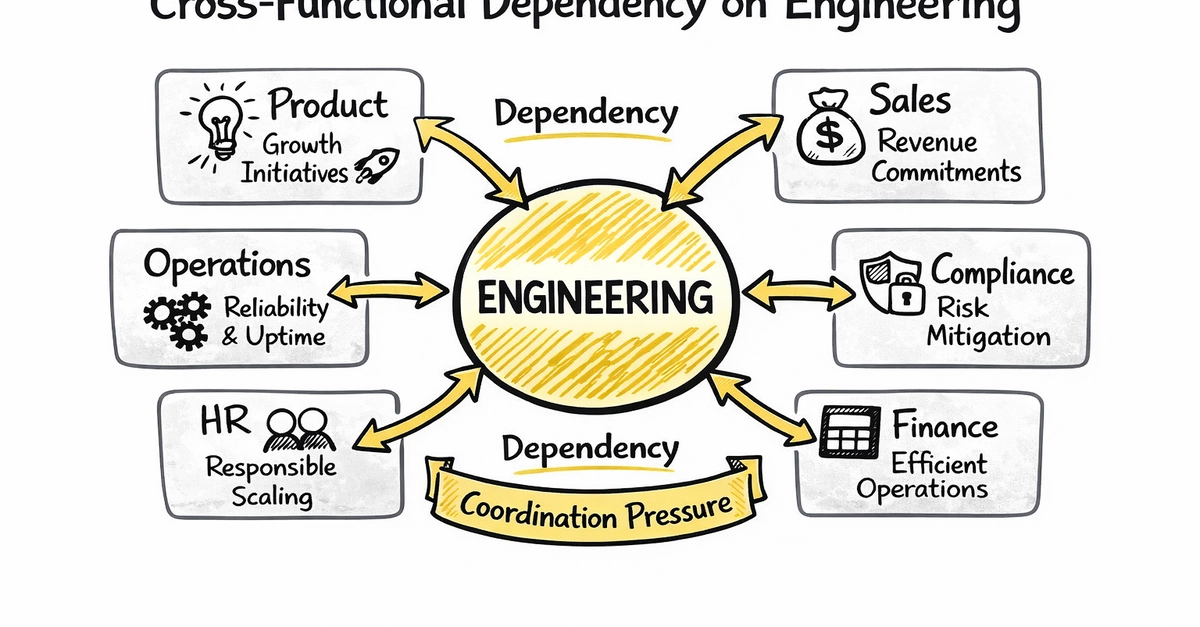

根本的な問題は、常にその圧倒的な量にあった。コンテナを何層にも重なったケーキに例えてみてほしい。基盤となるレイヤー――オペレーティングシステムや一般的なライブラリ――は、通常、他者が構築・維持しており、理論上の脆弱性に満ちていることが多い。問題は?それらの脆弱性の多くがケーキの奥深くにあり、ユーザーが実際に触れる甘いフロスティング(アプリケーションコード)には全くアクセス不可能だったり、無関係だったりするということだ。従来のスキャナーは、心血を注いでくれたものの、あらゆるものをフラグ付けしていた。開発者は、例えば、あまり使われないシステムライブラリの脆弱性が、自分のアプリにとって実際に時限爆弾なのか、それとも単なるバックグラウンドノイズなのかを判断するために、途方もない時間をかけて探偵ごっこをしていたのだ。

この新しい連携は、この問題に強力な光を当てる。Dockerの「デフォルトで安全」という、ずっと水面下で温められてきたが、今や実用的なセキュリティのために「武器化」された、ハード化イメージの概念を基盤としている。これに、DockerのVEX(Vulnerability Exploitability eXchange)ステートメントと、Black Duckの強力な分析エンジンが加わることで、基盤レイヤーの静的なノイズとアプリケーションレイヤーのリスクを自動的に区別できるようになる。まるで、空に浮かぶすべての飛行機を見ているだけでなく、危険な軌道に乗っているものと安全な空域を巡航しているものを正確に把握できる、超スマートな航空管制官のようなものだ。

Dockerのセキュア・バイ・デフォルト基盤、VEX(Vulnerability Exploitability eXchange)ステートメント、そしてBlack Duckの業界をリードする分析エンジンを組み合わせることで、チームは基盤レイヤーのノイズとアプリケーションレイヤーのリスクを自動的に分離できるようになった。

これは単に開発者の生活を楽にする(もちろん、それも実現する)というだけではない。これは、セキュリティの取り組みを実際の脅威と連携させることだ。率直に言って、セキュリティとは本来そうあるべきものだ。これは、無駄な労力の削減、デプロイの迅速化、そして真のセキュリティ体制のより正確な把握を意味する。

なぜこれが開発者にとって重要なのか?

現場のエンジニアにとっての魔法は、ゼロコンフィグ認識だ。Black Duckは、Docker Hardened Image(DHI)を「見る」だけで認識してくれる。手動でのタグ付けや、5ヶ月前に設定した obscure なフラグを思い出そうと悪戦苦闘する必要はない。ただ機能するのだ。そして、それが一番良い点ではない。

プレシジョントリアージ(精密トリアージ)こそが、このゲームの名前だ。この連携はDockerのVEXデータを利用する。Dockerが「この脆弱性はベースイメージに存在するが、我々のハードニングプロセスにより、この特定のコンテキストでは悪用不可能だ」と述べている場合、