오랜 세월, 컨테이너화의 약속은 소프트웨어 개발에 있어 속도와 유연성의 새로운 차원을 열어줄 것처럼 느껴졌습니다. 우리는 가볍고 이식성 좋은 애플리케이션들이 구름과 서버를 넘나들며 흠잡을 데 없이 작동하는 모습을 상상했죠. 하지만 현실은 종종 취약점 경고의 눈보라였고, 컨테이너의 기본 계층에서 쏟아지는 ‘노이즈’는 우리가 작성한 코드 속에 숨어 있는 실제 위협을 압도했습니다. 마치 가연성 물질 근처인지 아닌지에 상관없이 모든 불꽃에 소화기를 던져주는 격이었죠.

자, 이제 제대로 앉으세요. 컨테이너 보안 처리 방식의 근본적인 변화가 드디어 도래했습니다. 도커(Docker)와 블랙덕(Black Duck)이 진정으로 주목할 만한 기능을 약속하는 새로운 통합을 발표했습니다. 바로 ‘노이즈’를 잠재우고 우리가 실제로 중요한 것에 집중할 수 있게 해준다는 것이죠. 이건 단순한 점진적 업데이트가 아닙니다. 보안 분야에서 우리가 기다려온 플랫폼 전환처럼 느껴집니다.

‘노이즈’ 취약점, 이제 끝인가?

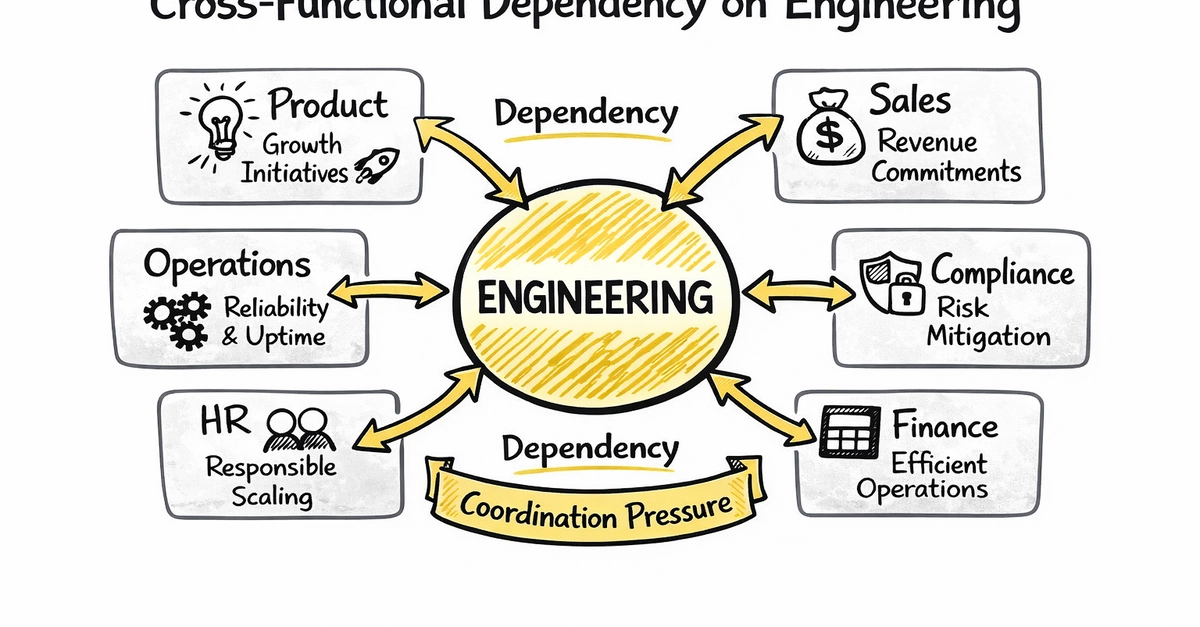

핵심 문제는 언제나 그 방대한 양이었습니다. 컨테이너를 다층 케이크라고 생각해 보세요. 운영 체제, 공통 라이브러리 같은 기본 계층은 보통 다른 사람들이 구축하고 유지 관리하며, 이론적인 취약점으로 가득할 수 있습니다. 문제는? 그 취약점 중 상당수는 케이크 깊숙한 곳에 숨어 있어, 사용자들이 실제로 상호작용하는 맛있는 프로스팅(애플리케이션 코드)과 전혀 관련이 없거나 접근할 수 없을 수 있습니다. 전통적인 스캐너는, 착하디 착하게도, 모든 것을 표시했습니다. 개발자들은 그 후 엄청난 시간을 탐정 놀이에 쏟아부어야 했죠. 예를 들어, 잘 알려지지 않은 시스템 라이브러리의 취약점이 특정 앱에 시한폭탄인지, 아니면 단순히 배경 소음 수준인지 가려내느라 말입니다.

이 새로운 통합은 이 문제에 강력한 조명을 비춥니다. 도커의 ‘안전 우선(secure-by-default)’ 강화 이미지에 기반하고 있는데, 이 개념은 오랫동안 구상되어 왔지만 이제 실질적인 보안을 위해 무기가 되었습니다. 여기에 도커의 VEX(Vulnerability Exploitability eXchange) 성명서와 블랙덕의 강력한 분석 엔진을 더하면, 기본 계층의 정적인 부분과 애플리케이션 계층의 위험을 자동으로 구분할 수 있게 됩니다. 마치 슈퍼 똑똑한 항공 교통 관제사를 상상해 보세요. 하늘의 모든 비행기를 보는 것뿐만 아니라, 어떤 비행기가 위험한 궤도에 있고 어떤 비행기가 안전한 항로를 순항하는지 정확히 알고 있는 것처럼 말입니다.

도커의 안전 우선 기반, VEX(Vulnerability Exploitability eXchange) 성명서, 그리고 블랙덕의 업계 최고 분석 엔진을 결합하여, 팀은 이제 기본 계층 노이즈와 애플리케이션 계층 위험을 자동으로 분리할 수 있습니다.

이것은 단순히 개발자들의 삶을 편하게 만드는 것(물론 그것도 합니다)만을 위한 것이 아닙니다. 실제 위험과 보안 노력을 일치시키는 것에 관한 것입니다. 솔직히 말해, 보안이란 원래 그래야 하는 것이죠. 낭비되는 노력을 줄이고, 배포 속도를 높이며, 진정한 보안 상태에 대한 더 정확한 그림을 얻을 수 있다는 뜻입니다.

개발자에게 왜 중요할까요?

실무진에게 마법 같은 부분은 바로 ‘제로-컨피그(Zero-Config) 인식’입니다. 블랙덕은 도커 강화 이미지(DHI)를 알아서 인식합니다. 더 이상 수동 태그를 씨름하거나 5개월 전 어떤 희미한 플래그를 설정했는지 기억하려 애쓰지 않아도 됩니다. 그냥 작동합니다. 그리고 그게 전부가 아니죠.

‘정밀 트리아지(Precision Triage)’가 핵심입니다. 이 통합은 도커의 VEX 데이터를 사용합니다. 만약 도커가 “이 취약점은 기본 이미지에 존재하지만, 우리의 강화 과정 때문에 이 특정 상황에서는 악용될 수 없습니다.”라고 말한다면,